インターネットを利用したサイバー攻撃と聞くと、ウイルスをバラまいて誰でもいいから感染させるようなイメージを持つかもしれません。しかし、現在のビジネスシーンで最も警戒すべきなのは、特定の組織や個人をピンポイントで狙い撃ちする標的型攻撃です。

この攻撃は、ターゲットを徹底的に調べ上げ、思わず油断してしまうような巧妙な手口で近づいてきます。ITパスポート試験でも頻出のテーマであり、ビジネスパーソンとして自分の身と組織を守るために必須の知識です。今回は、標的型攻撃の代表的な手口や、試験で問われる重要用語を分かりやすく整理していきます。

特定の魚を狙い澄ます釣りのような攻撃

標的型攻撃を理解するのに最も適した例えは、釣りです。

一般的なウイルス攻撃が、広い海に大きな網を広げて魚がかかるのを待つ地引き網だとすれば、標的型攻撃は、狙った特定の魚(あなたの会社やあなた自身)が好む最高級の餌を用意し、高性能な竿で一本釣りするようなものです。

犯人の目的は、単に嫌がらせをすることではありません。企業の機密情報、顧客リスト、高度な技術情報、あるいは銀行口座の送金権限などを盗み出すことが最終的なゴールです。そのために、数ヶ月から数年にわたって準備を重ねることも珍しくありません。

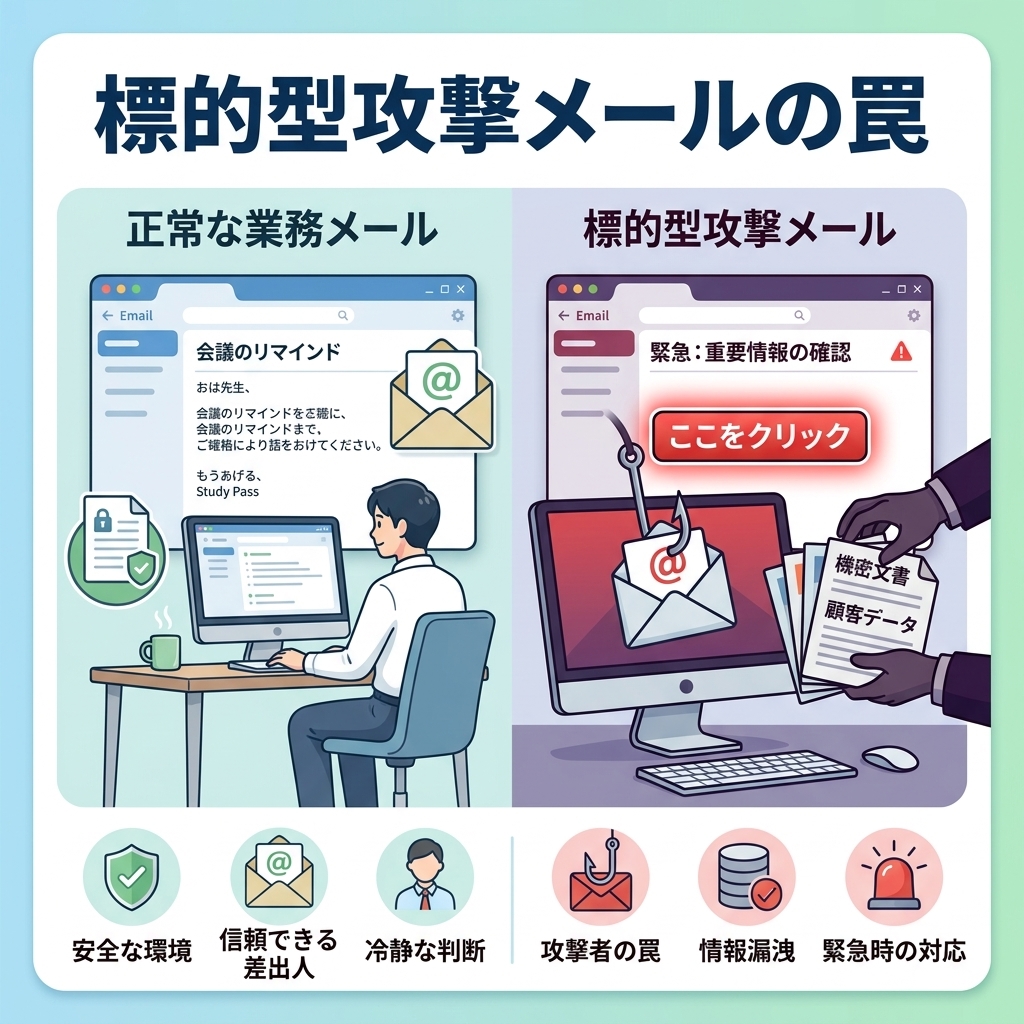

標的型メール:業務連絡を装う巧妙な招待状

標的型攻撃の中で最も多く使われるのが、標的型メールです。これは、特定の組織に属する人に対して、業務に関連があるように見せかけた偽のメールを送信する手口です。

想像してみてください。突然知らない相手から送られてきた英語の怪しいメールなら、誰でも警戒して削除するでしょう。しかし、もしメールの件名が、

– 昨日の会議の議事録について

– 2024年度の賞与査定に関するお知らせ

– 取引先からの至急の請求書送付

という内容で、さらに差出人が実在する上司や同僚、よく知る取引先の担当者の名前だったらどうでしょうか。

犯人は、あらかじめSNSや会社のウェブサイトを調査し、組織内の人間関係や現在進行中のプロジェクト、使用している専門用語などを把握した上で、不自然さのないメールを作り上げます。

メールには、ウイルス(マルウェア)が仕込まれたファイルが添付されていたり、偽のログイン画面に誘導するリンクが貼られていたりします。これを一度クリックしてしまっただけで、あなたのパソコンは犯人の遠隔操作下に置かれ、組織内部への侵入を許してしまうことになります。

水飲み場型攻撃:いつもの場所で待ち伏せる罠

標的型攻撃のもう一つの巧妙な手口が、水飲み場型攻撃です。

これは、サバンナの肉食動物が、獲物であるシマウマなどが必ず集まる水飲み場の近くに隠れて獲物を待つ様子に例えられています。

犯人は、ターゲットとなる組織の社員が業務でよく利用する特定のウェブサイト(技術情報の共有サイトや業界紙のニュースサイトなど)をまず調査します。そして、そのサイト自体の脆弱性を突いて改ざんし、ウイルスを仕込んでおきます。

社員がいつも通りそのサイトを閲覧しただけで、気づかないうちにパソコンがウイルスに感染してしまうのです。特定のメールを開かせる必要すらないため、ユーザーが異変に気づくのは非常に困難です。

APT:執拗に、高度に、そして持続的な脅威

試験対策として非常に重要なキーワードに、APT (Advanced Persistent Threat) があります。これは標的型攻撃の性質を表す言葉で、日本語では高度的で持続的な脅威と訳されます。

Advanced(高度な)

単なる既存のウイルスの使い回しではなく、そのターゲットの防御を突破するためにカスタマイズされた未知のウイルスや、複数の攻撃手法を組み合わせた高度な技術が使われます。

Persistent(持続的な)

一度侵入に成功すると、すぐに情報を盗んで逃げるのではなく、ネットワークの中に静かに潜伏し続けます。犯人は、組織内の他のパソコンやサーバーに徐々に感染を広げ、本当に価値のある情報がある場所をじっくりと探し出すのです。

Threat(脅威)

長期間にわたって潜伏されるため、発見したときにはすでに膨大な情報が外に漏れ出しているケースが多く、企業にとって致命的なダメージになりかねない大きな脅威です。

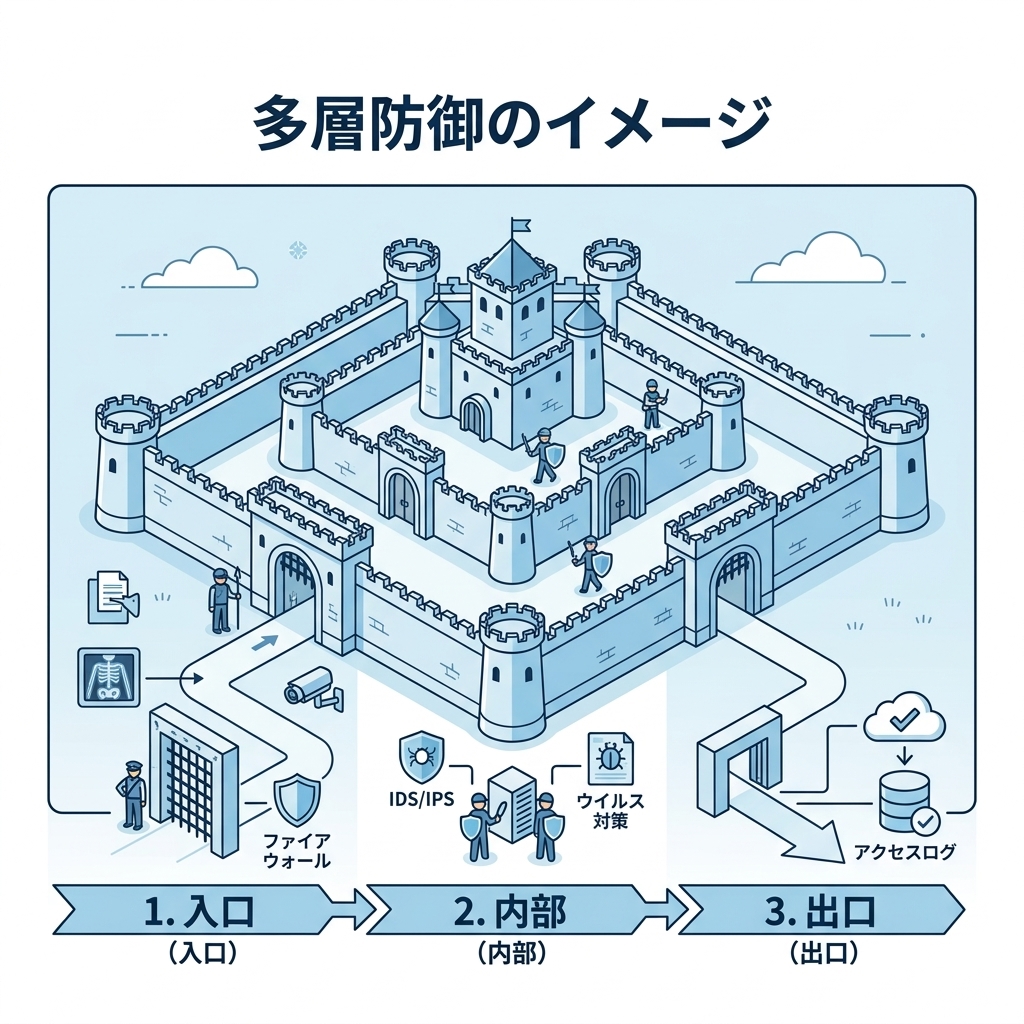

侵入されることを前提とした多層防御という考え方

これほど巧妙な標的型攻撃を、100パーセント未然に防ぐのは不可能です。そこで現代のセキュリティで主流となっているのが、多層防御という考え方です。

これは、城を守るために外堀、内堀、石垣、そして天守閣と何重もの防御壁を用意するのと似ています。

– 入り口での対策:ウイルス対策ソフトやファイアウォールで怪しい通信を止める。

– 内部での対策:重要データへのアクセス権限を最小限に絞り、犯人が侵入しても簡単に動けないようにする。

– 出口での対策:内部から外部へ不自然なデータ送信が行われていないかログを監視し、漏洩を早期に検知する。

特に標的型攻撃においては、一番の弱点になりやすい人間への対策が欠かせません。怪しいメールを見分けるための標的型攻撃メール訓練を実施し、もし間違えて開いてしまったとしても、すぐにシステム部門へ報告できるような透明性の高い組織文化を作ることが最大の防御になります。

ITパスポート試験に出る!過去問チャレンジ

学習の仕上げとして、標的型攻撃に関する実際の試験問題を見てみましょう。どのように問われるかを把握することで、知識がより定着しやすくなります。

令和5年度 問93

標的型攻撃メールの対策の一つとして、組織内において疑似的な標的型攻撃メールを従業員に送信し、メールの開封状況を把握するとともに、開封した後の対応を体験させる教育・訓練の手法はどれか。

ア:サンドボックス

イ:ハニーポット

ウ:フォレンジック

エ:標的型攻撃メール訓練

解説

正解は「エ」です。

選択肢に用語の意味がそのまま書かれているサービス問題のように見えますが、他の用語も試験でよく出るので整理しておきましょう。

– サンドボックス:怪しいファイルを安全な仮想環境で動かして挙動を確認する場所。

– ハニーポット:犯人を引き寄せるためのおとりのシステム。

– フォレンジック:不正アクセスなどが起きた後に、原因究明のためにログやデータを調査・分析すること。

令和4年度 問70

特定のウェブサイトに対して、そのウェブサイトを利用する特定の組織の利用者がアクセスしたときにだけマルウェアに感染させるような細工を施す攻撃手法はどれか。

ア:クロスサイトスクリプティング

イ:ショルダーハッキング

ウ:フィッシング

エ:水飲み場型攻撃

解説

正解は「エ」です。

問題文にある、特定のウェブサイトにアクセスしたときにだけ感染させるという記述が、水飲み場型攻撃の定義そのものです。

関連用語

クロスサイトスクリプティング ウェブサイトに悪意のあるスクリプトを埋め込む攻撃。

ショルダーハッキング 肩越しにパスワードなどを盗み見る物理的な手法。

フィッシング 偽メールから偽サイトに誘導して情報を盗む、より広い意味の手口。

自分の組織を一流の盾にするために

標的型攻撃は、けっして映画の中のお話ではなく、日本の多くの企業が日常的に直面している現実です。ITパスポートでこれらの用語を学ぶ意義は、単に試験に受かることだけでなく、実務において怪しい兆候に気づける感性を磨くことにあります。

少しでも違和感のあるメールやサイトに遭遇した際、この記事で学んだ巧妙な手口を思い出し、一歩立ち止まって考える習慣を持ちましょう。あなたのその一瞬の迷いが、会社の大切な情報を守る最後の砦になるかもしれません。